Diese ganze Verbrechersoftware, die sich in den letzten Wochen auf tausenden Rechner breit gemacht und Daten verschlüsselt hat, ist bald am Ende. Gut, das ein oder andere Krankenhaus steht noch still und verschiebt OPs. Auch die ein oder andere Behörde ist offenbar noch lahmgelegt – wobei die Wartenden auf den Gängen noch keinen Unterschied zu früher bemerkt haben wollen. Und Ja, auch weiterhin beklagen Menschen im ganzen Land, dass Ihre Bilder unwiederbringlich verschlüsselt sind und sie plötzlich doch wissen, wie man Backup schreibt, nur keines haben. ABER … dieser Locky-Virus ist bald am Ende. Zumindest in seiner jetzigen Form.

Mittlerweile wurde doch dutzendfach im TV berichtet, in hunderten Zeitungsartikeln gewarnt und im Internet informieren auch schon zehntausende Webseiten vor Locky. Da fällt doch bestimmt bald niemand mehr rein und klickt auf Anhänge in Emails. Und wenn doch: Selbst der sonst so zurückhaltende Spiegel ist in seinem Online-Angebot mit der geradezu reißerischen Überschrift „Zahlen Sie nicht“ und dem Zusatz „ … Abhilfe ist möglich“ dem Click-Baiting (was das ist, erfahren Sie hier) verfallen und lockt mit der vermeintlichen Anleitung zur Rettung verschlüsselter Daten.

Tatsächlich schreiben die Autoren aber auch nur das, was alle anderen schreiben: es hilft nur ein vorher erstelltes Backup auf einer externen Festplatte gegen Locky und seine Kumpanen. Auf einem Speichermedium also, das nicht dauerhaft am Rechner angeschlossen ist – weil Locky sonst auch das Backup mitverschlüsselt und unbrauchbar macht. Nur wer ein sauberes Backup hat, der kann den Programmierern die lange Nase zeigen, das Backup zurückspielen und muss nicht bezahlen.

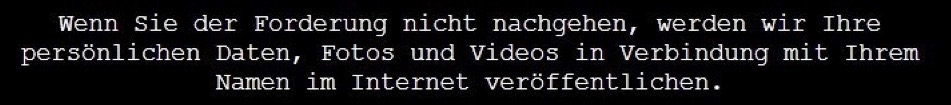

Aber: Was machen die Bösen wohl, wenn plötzlich der Geldregen endet? Genau! Sie suchen sich eine neue Masche. Und ich gehe jede Wette ein, dass sie den Chimera Virus vom November 2015 weiterentwickeln. Sollte das Opfer nicht bezahlen – zum Beispiel weil es ein Backup hat – dann drohen die Hacker einfach damit, ein paar der gefundenen Daten zu veröffentlichen. Und zwar verknüpft mit dem Namen des Opfers. Verschlüsseln ist das Eine, Veröffentlichen das Andere.

Aber: Was machen die Bösen wohl, wenn plötzlich der Geldregen endet? Genau! Sie suchen sich eine neue Masche. Und ich gehe jede Wette ein, dass sie den Chimera Virus vom November 2015 weiterentwickeln. Sollte das Opfer nicht bezahlen – zum Beispiel weil es ein Backup hat – dann drohen die Hacker einfach damit, ein paar der gefundenen Daten zu veröffentlichen. Und zwar verknüpft mit dem Namen des Opfers. Verschlüsseln ist das Eine, Veröffentlichen das Andere.

Ich kann mir gut vorstellen, dass dann doch viele zahlen. Und zwar schnell, bevor alle Briefe und Bilder im Netz stehen und das gesamte Adressbuch per Mail darüber informiert wird. Und vor allen Dingen auch, bevor alle Kontakte im Adressbuch aufgelistet bekommen, welche Webseiten und Videos man laut Browser-Chronik bevorzugt Nachts besucht hat.

Bildnachweis: Mit bestem Dank an Rüdiger Trost von F-Secure